Ataki hakerskie oparte o socjotechnikę, czyli człowiek jako najsłabsze ogniwo cyberbezpieczeństwa | Centuria

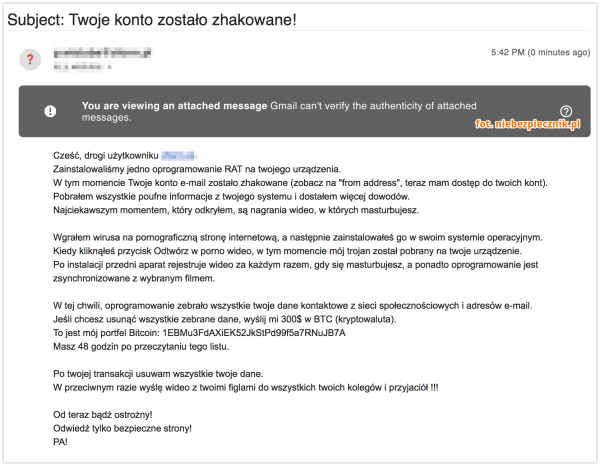

Ataki hakerskie na polskich polityków mogą zaskakiwać. Jak zabezpieczyć prywatne konto w sieci? | Technologie na Next Gazeta

Hakerzy zaatakowali ponad 140 tys. komputerów klientów Amazona, Google'a, Microsoftu oraz 57 innych firm